Контейнеры превратились в привычный способ упаковки приложений, но их промышленное применение требует больше, чем просто набор инструментов. В статье я расскажу о том, какие архитектурные выборы, правовые и операционные требования приходится учитывать при разработке платформы контейнеризации в России, какие технические компромиссы оказываются наиболее полезными и как выстроить продукт, который будет востребован на рынке.

- Зачем нужна собственная платформа контейнеризации

- Ключевые архитектурные компоненты платформы

- Выбор между открытым стеком и собственными реализациями

- Безопасность: от образа до кластера

- Соответствие регуляторным и отраслевым требованиям

- Интеграция с DevOps-процессами

- Практические рекомендации по интеграции

- Операционное сопровождение и мониторинг

- Бизнес-модель: кому продавать и как монетизировать

- Экосистема и партнёрства

- Мой опыт внедрения

- Что важно помнить разработчику платформы

Зачем нужна собственная платформа контейнеризации

Потребность в отечественных решениях для управления контейнерами возникает из сочетания нескольких факторов: требования безопасности и контроля, локальная поддержка и интеграция с инфраструктурой заказчика. Покупка готового иностранного продукта не всегда закрывает вопросы соответствия регуляторным нормам и корпоративным политикам хранения данных. Больше информации о том, что из себя представляет российский разработчик платформы контейнеризации, можно узнать пройдя по ссылке.

Кроме формальных требований, у локального разработчика есть преимущество в понимании специфики рынка — от привычных процессов эксплуатации до стандартов шифрования и документооборота. Это упрощает внедрение и снижает порог доверия у крупных заказчиков.

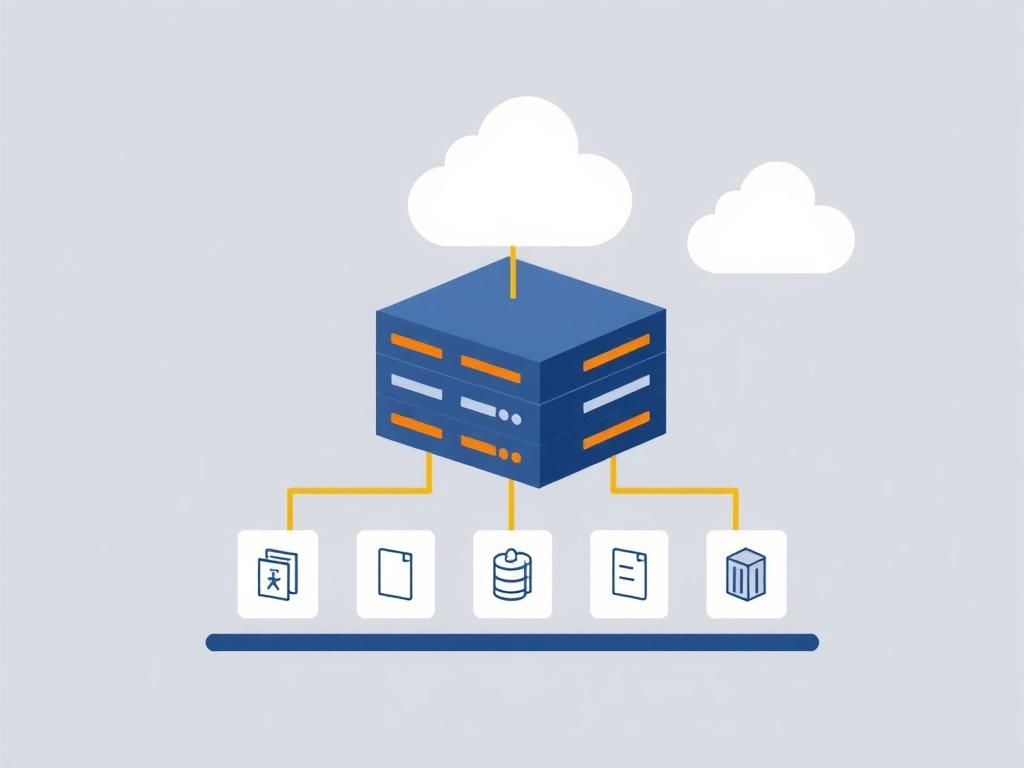

Ключевые архитектурные компоненты платформы

При проектировании платформы важно четко разделить слои: runtime, оркестрация, хранение образов и CI/CD. Такой подход делает систему гибкой и дает возможность эволюции без полного рефакторинга.

Ниже простая таблица, иллюстрирующая типичный набор компонентов и популярные технологии, которые часто рассматривают при реализации платформы.

| Слой | Примеры технологий | Задача |

|---|---|---|

| Runtime | containerd, CRI-O, runc | Запуск контейнеров и управление жизненным циклом |

| Оракестрация | Kubernetes (совместимый API) | Распределение нагрузки, автоскейлинг, управление сервисами |

| Registry | Harbor, приватные реестры | Хранение образов, сканирование уязвимостей, управление доступом |

| Сеть | Cilium, Calico, плагины CNI | Сегментация, политика доступа, производительность |

| Хранилище | CSI-драйверы, распределенные файловые системы | Сохранение данных контейнеров, персистентные тома |

Выбор между открытым стеком и собственными реализациями

Опираясь на открытые стандарты (OCI, Kubernetes API), платформа получает совместимость с существующими инструментами и экосистемой. Это ускоряет интеграцию и снижает порог входа заказчикам.

С другой стороны, собственные разработки могут потребоваться для удовлетворения специфичных требований безопасности, аудита и работы с одобренными средствами криптографии. В таких случаях разумный путь — гибрид: использовать проверенные OSS-компоненты и дополнять их специфичными модулями.

Безопасность: от образа до кластера

Контейнерная безопасность — это не только защита хостов, но и контроль цепочки поставок: создание образов, их подпись, сканирование на уязвимости и управление доступом. Неправильная настройка реестра или CI/CD может обнулить усилия по защите в кластере.

Практические меры включают внедрение подписей образов и SBOM, автоматическое сканирование в пайплайнах, ограничение привилегий контейнеров и настройку политик сети. Также важно интегрировать платформу с корпоративными решениями по управлению ключами и HSM, особенно если заказчик требует использования российских стандартов шифрования.

Соответствие регуляторным и отраслевым требованиям

Работа с государственными или критическими инфраструктурами предъявляет дополнительные требования к сертификации и использованию разрешённых криптографических алгоритмов. Это может потребовать реализации поддержки национальных стандартов шифрования и хранения ключей в сертифицированных модулях.

Также учитывайте требования по локализации данных и аудиту — логирование должно храниться в соответствии с правилами, а средства мониторинга позволять формировать отчёты для регулирующих органов.

Интеграция с DevOps-процессами

Платформа должна не только запускать контейнеры, но и вписываться в жизненный цикл разработки: сборка образов, тестирование, деплой и rollback. Это делает CI/CD ключевым элементом архитектуры.

Часто архитекторы выбирают подход с декларативными пайплайнами и инфраструктурой как код. Такой подход облегчает повторяемость и упрощает аудит. Важный момент — обеспечить понятный интерфейс для разработчиков и безопасные механизмы доступа для операций.

Практические рекомендации по интеграции

Небольшой список конкретных шагов, которые повышают шансы на успешное внедрение платформы:

- Сделать совместимость с Kubernetes API приоритетом для упрощения миграции.

- Организовать централизованный реестр с политиками подписей и сканирования.

- Внедрить RBAC и сетевые политики на уровне кластера до запуска рабочих нагрузок.

- Автоматизировать создание и проверку SBOM при сборке образов.

Операционное сопровождение и мониторинг

Эксплуатация платформы — это непрерывный процесс. Мониторинг метрик, логов и трассировок даёт представление об уровне сервиса и помогает быстро реагировать на инциденты.

Нужно предусмотреть средства для автоматического обновления компонентов, безопасного и контролируемого масштабирования, а также план резервного восстановления. Важна интеграция оповещений с корпоративными процессами инцидент-менеджмента.

Бизнес-модель: кому продавать и как монетизировать

Рынок для такой платформы делится на несколько сегментов: государственные учреждения, крупный бизнес с повышенными требованиями к защите, поставщики облачных услуг и системные интеграторы. Каждый сегмент требует отдельного набора функций и уровня поддержки.

Частая модель включает продажу лицензий или подписку на поддержку, а также предоставление платформы в модели managed service. Для привлечения клиентов важно предлагать пакет услуг внедрения и обучение персонала, поскольку у заказчиков часто отсутствует опыт эксплуатации контейнерных платформ на промышленных нагрузках.

Экосистема и партнёрства

Успех платформы во многом зависит от того, насколько она интегрируется с остальной экосистемой: облачными провайдерами, SI, вендорами безопасности и разработчиками инструментов. Партнёрства ускоряют выход на рынок и повышают доверие заказчиков.

Поддержка популярных инструментов мониторинга, логирования и CI/CD уменьшит страх интеграции и поможет быстрее закрывать сделки. Важна также документация и набор готовых шаблонов для быстрого старта.

Мой опыт внедрения

В одном из проектов мне приходилось внедрять контейнерную платформу в крупной компании с распределённой инфраструктурой. Главной проблемой оказалось несогласование процессов разработки и эксплуатации: команды по-разному понимали требования к образам и доступам.

Мы решили проблему, введя обязательные проверки в пайплайнах и организовав совместные воркшопы для разработчиков и операторов. Это сократило количество инцидентов при деплое и ускорило время восстановления после ошибок.

Что важно помнить разработчику платформы

Три практических принципа для команды, которая строит продукт для промышленных клиентов: ставьте в приоритет совместимость с экосистемой, проектируйте для безопасности по умолчанию и делайте эксплуатацию предсказуемой. Эти вещи окупаются временем и доверием клиентов.

Краткий чеклист перед выпуском первой версии: тесты совместимости, сценарии восстановления, модель прав доступа и документация для операторов. Если хотя бы эти вещи покрыты, платформа имеет хорошие шансы на успешное принятие.

Разработка платформы контейнеризации в российском контексте совмещает техническую глубину и внимательность к регуляторной среде. Сильный продукт получается там, где архитектура продумана до деталей, безопасность встроена в процесс, а команда умеет общаться с заказчиком на одном языке эксплуатации.